江蘇網絡入侵檢測哪家好

安全評估與審計是對網絡系統和應用程序的安全性進行全方面檢查和評估的過程,旨在發現潛在的安全漏洞和風險,提出改進建議和措施。安全評估可以采用多種方法,如漏洞掃描、滲透測試、代碼審計等。漏洞掃描通過使用專業的工具對網絡系統和應用程序進行掃描,發現已知的安全漏洞。滲透測試則模擬灰色產業技術人員的攻擊方式,對網絡系統和應用程序進行深入的測試,評估其安全防護能力。代碼審計是對應用程序的源代碼進行審查,發現其中存在的安全問題和編碼缺陷。安全審計則對網絡系統和應用程序的運行日志、安全事件等進行記錄和分析,及時發現異常行為和安全事件。通過安全評估與審計,可以及時發現和解決安全問題,提高網絡系統和應用程序的安全性。網絡安全的法規如CCPA保護加州居民的隱私。江蘇網絡入侵檢測哪家好

技術防御層:涵蓋加密算法(如AES、RSA)、訪問控制(如RBAC模型)、網絡隔離(如VLAN、SDN)等技術,是抵御攻擊的一道防線。例如,零信任架構通過“默認不信任、始終驗證”原則,將傳統邊界防御轉化為動態權限管理,明顯提升內網安全性。管理策略層:包括安全政策制定、風險評估、應急響應等流程。ISO 27001信息安全管理體系標準要求企業定期進行漏洞掃描與滲透測試,2023年某金融機構通過該標準認證后,攻擊事件減少70%。法律合規層:涉及數據保護法(如GDPR)、網絡安全法等法規。歐盟GDPR規定企業泄露用戶數據需承擔全球年營收4%的罰款,倒逼企業加強數據加密與權限管理。南京網絡入侵檢測服務網絡安全政策應明確界定員工的責任和權限。

操作系統是計算機系統的關鍵軟件,其安全性直接影響到整個系統的安全。網絡安全知識要求了解操作系統的安全機制,如用戶賬戶管理、權限控制、訪問控制列表等。通過合理設置用戶權限,限制不同用戶對系統資源的訪問,可以有效防止非法用戶獲取敏感信息或進行惡意操作。同時,操作系統的安全更新也至關重要,軟件開發者會不斷修復系統中發現的安全漏洞,及時安裝更新補丁能夠避免系統被已知漏洞攻擊。此外,了解操作系統的安全審計功能,能夠記錄系統中的各種操作事件,便于在發生安全事件時進行追溯和分析。

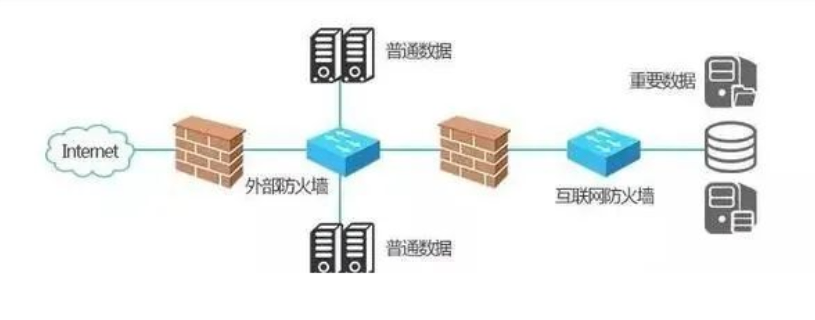

入侵檢測系統(IDS)和入侵防御系統(IPS)是用于檢測和防范網絡攻擊的重要工具。IDS通過監測網絡流量和系統活動,分析是否存在異常行為或已知的攻擊模式,一旦發現可疑情況,會及時發出警報。IDS可以分為基于網絡的IDS和基于主機的IDS兩種類型,基于網絡的IDS監測網絡流量,基于主機的IDS監測主機的系統日志和文件變化等。IPS則在IDS的基礎上增加了主動防御功能,當檢測到攻擊行為時,能夠自動采取措施阻止攻擊,如阻斷網絡連接、丟棄數據包等。IDS和IPS可以與其他安全設備如防火墻、防病毒軟件等協同工作,形成多層次的安全防護體系,提高網絡的安全性。網絡安全通過防火墻技術阻止非法網絡訪問。

網絡安全知識并非一蹴而就,而是隨著網絡技術的發展而不斷演進。在互聯網的早期階段,網絡規模較小,用戶數量有限,安全問題相對簡單,主要集中在防止未經授權的物理訪問和基本的系統漏洞修復。隨著互聯網的迅速普及和應用的日益豐富,網絡安全方面臨的挑戰也日益復雜。灰色產業技術人員技術不斷升級,從較初的簡單惡意軟件傳播到如今的高級持續性威脅(APT)攻擊,攻擊手段更加隱蔽和多樣化。為了應對這些挑戰,網絡安全知識也在不斷拓展和深化。防火墻技術、入侵檢測系統(IDS)、入侵防御系統(IPS)等安全防護手段相繼出現,數據加密技術也從簡單的對稱加密發展到非對稱加密和混合加密等更高級的形式。同時,網絡安全法律法規也逐步完善,為網絡安全知識的應用提供了法律保障。網絡安全通過權限控制防止越權訪問數據。南京網絡入侵檢測服務

網絡安全的法規遵從性是企業社會責任的一部分。江蘇網絡入侵檢測哪家好

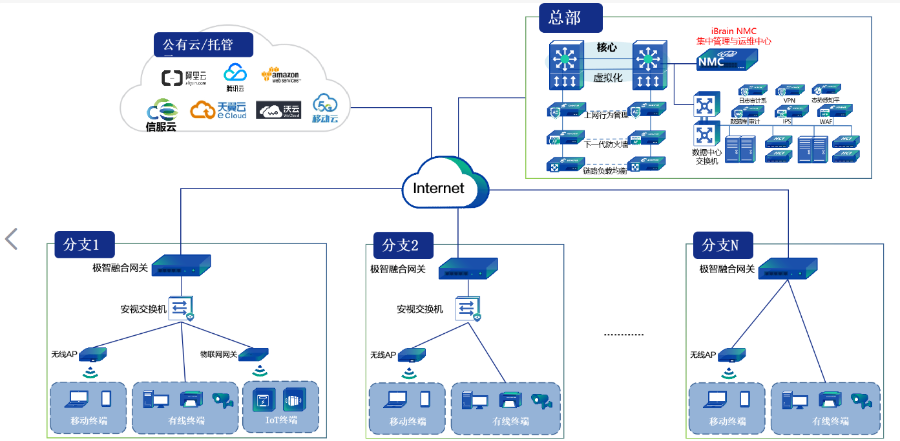

云安全需解決多租戶環境下的數據隔離、API接口安全及合規性問題。關鍵挑戰包括:共享技術漏洞(如超分配資源導致側信道攻擊)、數據地盤(跨地域存儲需遵守當地法律)和供應鏈風險(云服務商依賴的第三方組件可能存在漏洞)。防護策略需采用責任共擔模型,云服務商負責底層基礎設施安全(如物理安全、虛擬化隔離),用戶負責上層應用和數據安全。技術手段包括:加密即服務(CaaS)、微隔離(限制虛擬機間通信)和持續監控(通過云安全態勢管理CSPM工具檢測配置錯誤)。例如,AWS提供KMS(密鑰管理服務)和GuardDuty(威脅檢測服務),幫助用戶構建云上安全防線。江蘇網絡入侵檢測哪家好

- 常州機房建設弱電安防市場價 2025-08-19

- 無錫社區弱電安防找哪家 2025-08-19

- 南京工廠弱電安防費用 2025-08-19

- 杭州智能化弱電安防 2025-08-19

- 太倉工廠弱電安防售后服務 2025-08-19

- 蘇州公司弱電安防標準 2025-08-18

- 南京樓宇弱電安防大概多少錢 2025-08-18

- 無錫公司弱電安防供應商 2025-08-18

- 蘇州弱電安防售后服務 2025-08-18

- 上海機房弱電安防售后服務 2025-08-17

- 工地擺閘人行通道產品官方 2025-08-19

- 楊浦區安裝大模型智能客服服務熱線 2025-08-19

- 銅陵伺服電機裝配線機器人集成 2025-08-19

- 廣東FW-C101濾毒盒用具 2025-08-19

- 民生檔案數據存儲品牌推薦 2025-08-19

- 停車場車牌識別系統多少錢 2025-08-19

- 紹興好的道路護欄生產廠家 2025-08-19

- 二維碼支付公交刷臉支付乘車推薦廠家 2025-08-19

- 山東伺服電機裝配線集成連線 2025-08-19

- 肥東本地外呼機器人服務熱線 2025-08-19